Un grupo de investigadores de Fox-IT ha encontrado una relación entre el tráfico cada vez mayor que circula por la red de Tor y una botnet de gran tamaño, lo cual indicaría el uso de este medio de comunicación por la botnet. Si bien el concepto de utilizar Tor como una forma de comunicación que mantiene el anonimato entre los equipos zombie y el Centro de Comando y Control no es una idea nueva, vale la pena su análisis porque está empezando a verse aplicado en casos reales.

Hace algunas semanas se mencionaba en este mismo blog cómo las botnets Tor son una tendencia en crecimiento. La red de Tor tiene una arquitectura tal que, cuando un cliente quiere comunicarse con otro equipo en cualquier parte del mundo, la información viaja a través de varias computadoras intermedias. Dado que las computadoras intermedias elegidas para retransmitir los datos pueden variar de un mensaje a otro, no es posible predecir el camino a seguir o los equipos que intervendrán en la comunicación. Adicionalmente, cada una de estas computadoras intermedias retransmite los datos desconociendo el origen y destino final de éstos, lo cual, aplicado a la comunicación en una botnet, puede complicar notablemente el análisis de la misma. Luego, si el panel de control se protege detrás de esta pantalla de anonimato que ofrece Tor, es mucho más difícil encontrarlo y desmantelar la botnet. Como consecuencia, se está empezando a ver cada vez más amenazas de este estilo, y se espera ver muchas más en el futuro.

Hace algunas semanas se mencionaba en este mismo blog cómo las botnets Tor son una tendencia en crecimiento. La red de Tor tiene una arquitectura tal que, cuando un cliente quiere comunicarse con otro equipo en cualquier parte del mundo, la información viaja a través de varias computadoras intermedias. Dado que las computadoras intermedias elegidas para retransmitir los datos pueden variar de un mensaje a otro, no es posible predecir el camino a seguir o los equipos que intervendrán en la comunicación. Adicionalmente, cada una de estas computadoras intermedias retransmite los datos desconociendo el origen y destino final de éstos, lo cual, aplicado a la comunicación en una botnet, puede complicar notablemente el análisis de la misma. Luego, si el panel de control se protege detrás de esta pantalla de anonimato que ofrece Tor, es mucho más difícil encontrarlo y desmantelar la botnet. Como consecuencia, se está empezando a ver cada vez más amenazas de este estilo, y se espera ver muchas más en el futuro.

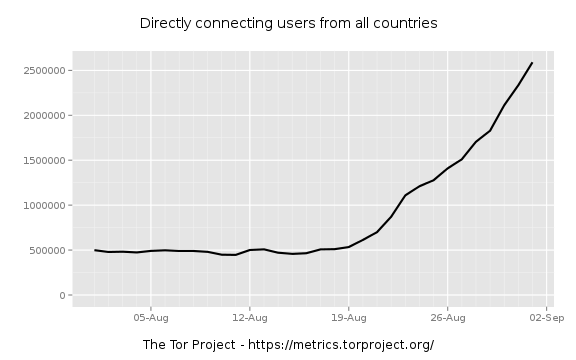

Si se observan las métricas del Proyecto Tor, resultará muy llamativa aquella que hace referencia a la evolución de la cantidad de usuarios en los últimos tiempos. Tal es así que en las últimas dos semanas la cantidad ha aumentado hasta cinco veces su valor, lo cual puede observarse en la siguiente gráfica:

De acuerdo con lo publicado en el blog de Fox-IT, sus investigadores habrían encontrado una relación entre este aumento en la cantidad de usuarios de Tor y una botnet muy grande, que data del año 2009. Si bien esta botnet fue inicialmente diseñada para comunicarse utilizando el protocolo HTTP, también permitía otros métodos alternativos de comunicación, entre ellos Tor. Por lo tanto, lo que se puede apreciar en la actualidad no es una nueva botnet, sino una botnet muy grande, con decenas de miles de bots, que ha migrado su comunicación a la red Tor.

Del análisis realizado del código del bot, los investigadores no pueden afirmar a ciencia cierta cuál es el propósito de la botnet. Sin embargo, se cree que ésta sería utilizada para propagar otros tipos de malware, alquilando luego los equipos infectados a grupos criminales. Desde ESET Latinoamérica queremos remarcar cómo esta tendencia irá creciendo en el futuro, lo cual requiere que los usuarios sean concientes en sus prácticas de navegación y actualización de aplicaciones, y que se apoyen en el uso de una solución integral de seguridad para estar protegidos ante nuevas amenazas. Claramente este tipo de crecimientos exponenciales no hubieran sido posibles sin la existencia de una botnet detrás, confirmando que estas siguen siendo una de las herramientas más poderosas con las que cuentan los cibercriminales hoy en día.

Matías Porolli

Especialista de Awareness & Research