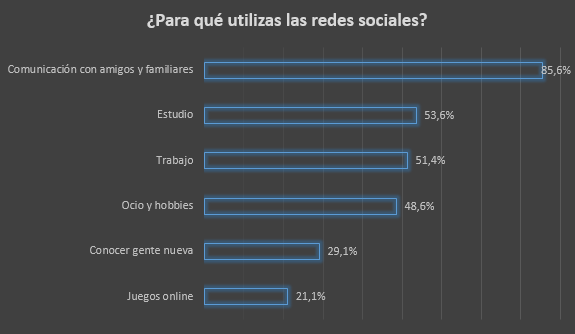

Cada mes, los lectores comparten con nosotros tendencias y estadísticas relacionadas a diversos temas de Seguridad de la Información que planteamos a través de las encuestas que realizamos en ESET Latinoamérica. En julio el tópico planteado fue las Redes Sociales y la seguridad de los usuarios. En esta línea, destaca que del total de usuarios latinoamericanos encuestados, un 51,4% aseveró utilizar redes sociales para trabajo. Pese a que la comunicación con amigos y familia (85,6%), y el estudio (53,6%) son las razones más mencionadas por los usuarios con respecto al uso de redes sociales, el hecho que un poco más de la mitad comparta datos corporativos y que el trabajo se posicione como el tercer motivo más importante dentro del gráfico (51,4%), demuestra que las empresas y los usuarios corporativos también utilizan estos medios para fines laborales:

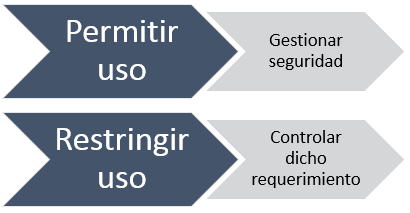

En concordancia con lo expuesto anteriormente, y frente a la interrogante sobre qué tipo de datos comparten las personas en redes sociales, un 49,1% afirmó compartir información laboral frente a un 55,3% que difunde información personal y a un 53,4% que publica noticias. Debido a características como la masividad, instantaneidad, entre otras, las redes sociales pueden resultar muy provechosas para las empresas, sin embargo, implementar políticas de seguridad adecuadas que normen el uso de esta tecnología en entornos corporativos es fundamental para resguardar el activo más importante de todo negocio: la información. Desde ESET Latinoamérica creemos que la posición que debe adoptar una compañía con respecto al uso de teléfonos inteligentes (BYOD), redes sociales, etc., es libre y deberá ser evaluado por la propia entidad cotejando los beneficios y riesgos, no obstante, es imprescindible que independiente de permitir o restringir el uso de estas tecnologías, se adopten medidas de seguridad posteriores y no se ignore el tema. A continuación se muestra un esquema que explica las determinaciones a realizar en base a la posición adoptada:

Este esquema que suele exponerse cuando se habla del fenómeno BYOD también aplica al momento de establecer qué tecnologías podrán ser utilizadas en el entorno corporativo. Más si se considera que el 70,5% de los encuestados usa algún dispositivo móvil para acceder a redes sociales. En el caso de permitir su uso, la gestión de la seguridad conlleva acciones concretas como la protección del entorno informático utilizando una solución de seguridad, configurando adecuadamente las cuentas corporativas en redes sociales, activando la doble autenticación, etc. En caso contrario, restringir el acceso a este tipo de servicios utilizando, por ejemplo, un software que facilite la tarea de controlar tal restricción. En cuanto a las amenazas informáticas que aquejan a usuarios de redes sociales, es posible verse afectado por códigos maliciosos, phishing, scam (fraudes), publicaciones maliciosas, falsificación de identidad, entre otras.

Este esquema que suele exponerse cuando se habla del fenómeno BYOD también aplica al momento de establecer qué tecnologías podrán ser utilizadas en el entorno corporativo. Más si se considera que el 70,5% de los encuestados usa algún dispositivo móvil para acceder a redes sociales. En el caso de permitir su uso, la gestión de la seguridad conlleva acciones concretas como la protección del entorno informático utilizando una solución de seguridad, configurando adecuadamente las cuentas corporativas en redes sociales, activando la doble autenticación, etc. En caso contrario, restringir el acceso a este tipo de servicios utilizando, por ejemplo, un software que facilite la tarea de controlar tal restricción. En cuanto a las amenazas informáticas que aquejan a usuarios de redes sociales, es posible verse afectado por códigos maliciosos, phishing, scam (fraudes), publicaciones maliciosas, falsificación de identidad, entre otras.

En esta línea, un 41,1% de los encuestados aseveró haber encontrado publicaciones sospechas en sus cuentas. Aunque no necesariamente se trata de un ataque, es importante tener cuidado con publicaciones extrañas y evitar seguir los enlaces si existiese alguno. Por ejemplo, existe malware como Dorkbot que utiliza el chat de Facebook para propagarse, o Win32/Delf.QCZ, código malicioso capaz de entablar una “conversación” básica con la víctima para lograr infectarla. La encuesta también arrojó que un 71,6% de los usuarios explicitó conocer a terceros que han sido víctimas de amenazas como robo de identidad, de usuario y contraseña, de información y publicaciones sospechosas. La herramienta gratuita ESET Social Media Scanner permite detectar publicaciones maliciosas. Por otro lado, frente a la pregunta sobre el nivel de seguridad de la información almacenada en los servidores de las redes sociales, un 52,2% cree que su información está ligeramente insegura:

Además de considerar que ningún sistema informático está exento de sufrir ataques incluyendo a las redes sociales, resulta fundamental no escatimar en las medidas de seguridad que tanto los usuarios finales y corporativos deben implementar ni tampoco minimizar el posible alcance de una amenaza informática. La Guía de Seguridad en Redes Sociales sirve de punto de partida para protegerse en este tipo de sitios. Además, en el Blog del Laboratorio de Investigación de ESET Latinoamérica es posible encontrar diversas publicaciones sobre seguridad en redes sociales como Facebook, Twitter, LinkedIn, y otras. Al final de este post es posible visualizar la guía citada de forma embebida, sin embargo, también puede ser descargada a través del Centro de Amenazas en formato PDF. Finalmente todos los lectores quedan invitados a participar en el sorteo de una licencia de ESET Smart Security 6 contestando nuestra encuesta de agosto sobre las copias de seguridad (backup).

André Goujon

Especialista de Awareness & Research