Cada mes, los lectores comparten con nosotros tendencias y estadísticas relacionadas a diversos temas de Seguridad de la Información que planteamos a través de las encuestas que realizamos en ESET Latinoamérica. En junio el tópico planteado fue cómo la propagación del gusano Rodpicom a través de Skype afectó a los usuarios de América Latina. En este post se detallan algunos resultados y consejos al respecto.

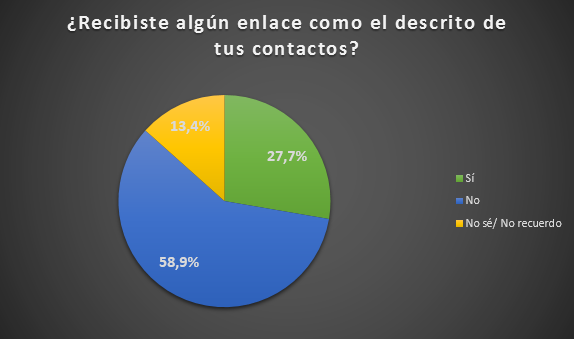

También conocido como “el gusano de Skype”, Rodpicom comenzó a propagarse masivamente alrededor del mundo. La primera alerta emitida por ESET Latinoamérica data del 21 de mayo del presente año. En aquel momento Rodpicom ya había logrado 300 mil afectados. Un análisis posterior permitió determinar que Rodpicom también utilizó otros acortadores de URL (además de bit.ly) y diferentes medios para propagarse como Skype y Gtalk. Además, cabe destacar el impacto de los tres picos de propagación que obtuvo Rodpicom en Skype a lo largo del tiempo y que pueden observarse en la publicación "Visualizando la propagación del gusano Rodpicom en Skype". Parte esencial de la Ingeniería Social que utilizó este malware para seducir a los usuarios era el envío de una supuesta fotografía que involucraba al receptor. Para lograr dicho objetivo, incluía mensajes sugerentes escrito en el idioma del sistema operativo de la potencial víctima. Uno de esos mensajes, por ejemplo, fue el siguiente: “hola, son estas realmente sus fotos? [Enlace]". En base a eso, se hizo una encuesta a los usuarios sobre la recepción de dicho mensaje acompañado de un enlace y se obtuvo la siguiente información:

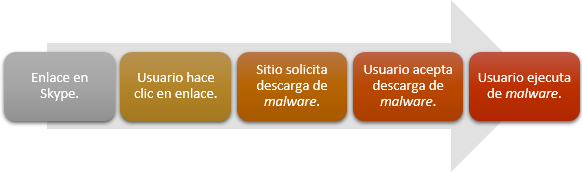

De acuerdo al gráfico, un 58,9% aseveró no haber recibido un mensaje con las características señaladas anteriormente. Por otro lado, un 27,7% sí lo recibió y un 13,4% no sabe o no lo recuerda. Siguiendo esta línea y considerando solo a aquellos que recibieron el enlace (27,7%), un 67% resultó infectado por Rodpicom. Esto significa que más de la mitad de las personas que recibieron el enlace, también hicieron clic, descargaron el archivo y posteriormente lo ejecutaron comprometiendo el sistema. El siguiente esquema refleja el proceso de propagación de Rodpicom:

Como puede observarse, de los cinco procesos que intervienen en la propagación, cuatro son evitables por parte del usuario. Para que situaciones como esta no se vuelvan a repetir, es fundamental evitar seguir enlaces provenientes de mensajes, correos, publicaciones, etc. Asimismo, una buena práctica consiste en preguntarle a quién supuestamente envía dicho mensaje, a través de otro canal, si realmente lo está haciendo de forma premeditada. Este tipo de gusano suele propagarse sin la intervención de la víctima, por lo tanto, una respuesta negativa por parte del emisor podría indicar que se trata de un mensaje malicioso. Además, cabe destacar que Rodpicom utilizaba enlaces acortados como forma de esconder el hipervínculo que contiene la amenaza, por lo mismo, es fundamental saber protegerse de enlaces acortados, compuestos y ofuscados sin hacer clic. Finalmente todos los lectores quedan invitados a participar en el sorteo de una licencia de ESET Smart Security 6 contestando nuestra encuesta de julio sobre Redes Sociales.

André Goujon

Especialista de Awareness & Research