Cada mes, los lectores comparten con nosotros sus opiniones relacionadas a diversos temas de Seguridad de la Información a través de las encuestas que realizamos desde ESET Latinoamérica. En abril, el tema planteado fue las contraseñas y la seguridad de las cuentas.

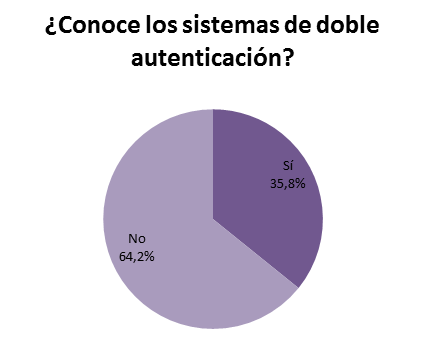

Las contraseñas son como una llave digital, permiten proteger los recursos sensibles de personas ajenas que no están autorizadas para acceder a determinada información o servicio. En este sentido, y siguiendo con el ejemplo de las llaves, muchas casas y edificios implementan dos o más cerraduras y otros mecanismos como tarjetas para el ascensor como forma de aumentar la protección ante terceros. Si dicha situación se extrapola a la Seguridad de la Información, la doble autenticación sería el sistema diseñado para otorgar una capa extra de protección. Al respecto, el 64,2% de los usuarios latinoamericanos desconoce qué es la doble autenticación frente a un 35,8% que sí lo sabe:

En palabras simples, es un sistema que consiste en proteger un recurso a través de dos factores de autenticación. A continuación, se mencionan los distintos factores de autenticación existentes:

- Factor de conocimiento (algo que yo sé): se trata de algo que el usuario conoce como contraseñas, PIN, etc.

- Factor de posesión (algo que tengo): es algo que el usuario posee como un token, teléfono inteligente, entre otros.

- Factor de inherencia (algo que soy): son rasgos conductuales y físicos intrínsecos del ser humano como huella dactilar, iris, etc. También denominados componentes biométricos.

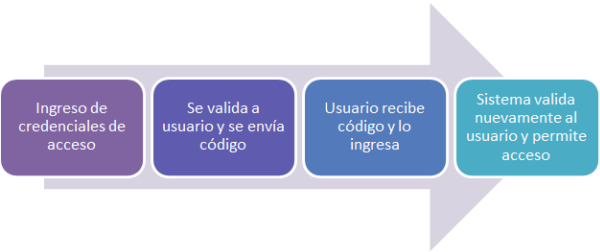

En base a lo anterior, la doble autenticación consta de combinar dos de tres de estos factores. En la mayoría de las implementaciones, se combinan el factor de conocimiento y el de posesión, ya que usualmente es la formula menos costosa y más efectiva que puede obtenerse. Por ejemplo, al activar la doble autenticación en Apple y Facebook, cada vez que el usuario ingrese a dichos sitios utilizando un computador o dispositivo distinto al habitual, se le solicitará la contraseña (factor conocimiento) y un código aleatorio que es enviado al teléfono de la persona (factor posesión). El siguiente esquema explica el funcionamiento de la doble autenticación:

Por otro lado, los bancos suelen implementar este sistema a través de un token o NIP dinámico, es decir, un dispositivo que posee el usuario y que genera el segundo factor de autenticación. Este tipo de sistemas permiten mitigar considerablemente el impacto de ataques que roban contraseñas como los ocurridos con Twitter y Yahoo!. Esto, debido a que los atacantes desconocerían el segundo factor de comprobación como el código que se le envía al usuario. En esta línea, ESET Secure Authentication es una solución destinada a empresas que buscan implementar este tipo de mecanismo en redes VPN y servidores de correo electrónico corporativo.

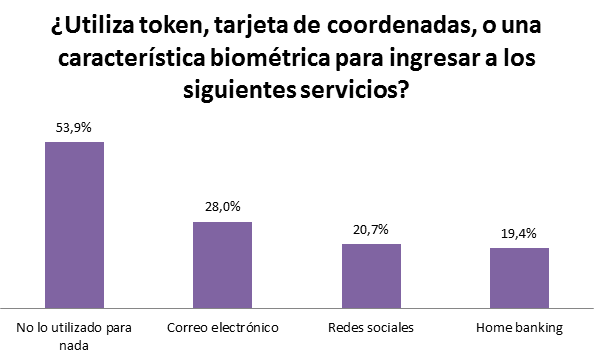

Por otro lado, para saber cómo activar esta opción en servicios como Google, Gmail y Dropbox, recomendamos leer el Artículo: ¿El fin de las contraseñas? La autenticación simple cada vez más amenazada. Otros datos entregados por esta encuesta revelan que los usuarios continúan teniendo una conducta insegura con respecto a las contraseñas. Por ejemplo, un 33% cambia sus claves solo si sospecha de un incidente de seguridad. Le sigue un 20,9% que cambia las contraseñas cada dos o más meses, 19,4% cada un mes o menos, 15,1% no las modifica nunca, y 11,6% una vez por año. Frente a la pregunta sobre qué medidas de seguridad utilizan los usuarios (token de seguridad, tarjeta de coordenadas, biometría, etc.) para acceder a servicios sensibles, un 53,9% aseveró no utilizar ningún método de autenticación adicional. Pese a esto, un 28% sí utiliza alguno de estos métodos para correo electrónico, 20,7% redes sociales, y 19,4% servicios bancarios:

Activar la doble autenticación en los servicios que esté disponible, cambiar las contraseñas de forma periódica, utilizar una clave distinta para cada servicio, e implementar credenciales que consten de más de diez caracteres alfanuméricos, son medidas que mitigan considerablemente un ataque que contemple el robo de este tipo de datos. Finalmente, todos los lectores quedan invitados a participar en el sorteo de una licencia de ESET Smart Security 6 contestando nuestra encuesta de mayo sobre seguridad en dispositivos móviles.

André Goujon

Especialista de Awareness & Research