La empresa Comm Touch, proveedor de servicios de seguridad en Internet, ha analizado las amenazas encontradas en Facebook en el año que acaba de terminar, para demostrar el ciclo de un ataque en esta famosa red social. Para esto ha presentado una infografía en donde muestra el proceso de propagación y las distintas opciones que los atacantes usualmente tienen en cuenta al momento de crear y propagar amenazas Facebook.

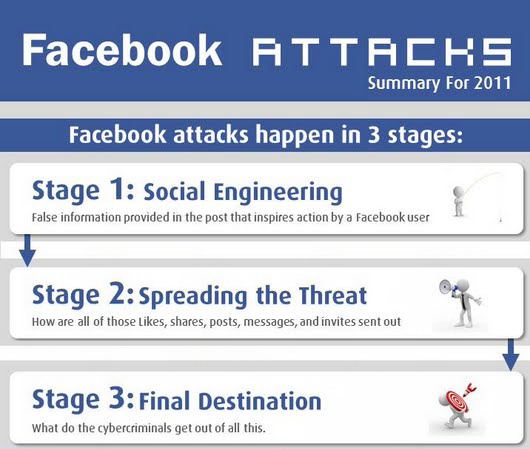

La seguridad en las redes sociales ha pasado a ser una parte muy importante en el rubro, debido a que los creadores de código maliciosos las utilizan con el objetivo de poder garantizarse un gran nivel de propagación. Esto se debe a que actualmente un gran porcentaje de los usuarios de Internet está suscrito a alguna de las tantas redes sociales, ya sea Facebook, Twitter, LinkedIn, etc. A pesar de esto, pueden preguntarse por qué razón este medio de propagación es tan efectivo para los delincuentes. Para explicarlo, detallaremos la infografía donde se muestran los pasos de un ataque en Facebook.

La principal metodología de difusión de amenazas en esta red social es a través del uso de Ingeniería Social. Este conjunto de técnicas, pueden ser utilizadas de diversas maneras, pero en Facebook específicamente se implementa propagando información o noticias (generalmente falsa), pero siempre tratando de captar la curiosidad del usuario, para lograr así que este caiga en el engaño, y no solo la difunda, sino que también se infecte.

En este último año, el método más utilizado por los creadores de malware, con un 36% del total, fue mostrando información curiosa y llamativa, mientras que el segundo método, con un 26%, fue con la esperanza de que el usuario obtenga premios y beneficios (notebooks, iPad, smartphones u otras promociones). Para contrarrestar estos ataques, Facebook analiza aproximadamente dos mil millones de enlaces diarios, de los cuales 220 millones son bloqueados.

El segundo paso de un ataque: es la campaña de propagación, puede ser llevada a cabo mediante dos métodos. El primer método, continúa haciendo uso de la Ingeniería Social, y en el 48% de los casos son los usaurios quienes propagan la amenaza a través de la red social. Por otro lado, el 52% de las amenazas que se propagan son enviadas por códigos maliciosos a través del chat de Facebook, mensajes privados o el muro de los usuarios. La velocidad de difusión es otro tema muy importante para los cibercrminales. Es por esto que se necesita de los usuarios en este aspecto, debido a que a través de ellos es mayor el grado de viralidad de las amenazas. En promedio, cada usuario de Facebook posee 130 contactos. Haciendo una simple cuenta, donde cada víctima comparta el enlace malicioso con cinco de sus contactos, se puede llegar a un número tal como 9.765.652 personas infectadas en el transcurso de horas.

El sentido de estos ataques puede ser variado, como por ejemplo el difundir un ataque de phishing, sin embargo en el 74% de los casos el objetivo es dirigir a la víctima a sitios en dónde deberá completar una encuesta, y así poder ver el supuesto contenido. Cuando lo único que la víctima logrará es que el atacante reciba dinero por dicha encuesta.

Para poder resguardarse ante estos ataques se deberá tener en cuenta ciertas prevenciones:

- No confíe en las publicaciones, invitaciones o mensajes solamente porque provienen de sus contactos, debido a que estos pueden haber sido víctimas de un engaño a través de Ingeniería Social o pueden ser víctimas de un ataque.

- Cuando presiona el botón de Me gusta o cuando comparte información o aplicaciones debe verificar anteriormente que estas no sean malintencionadas, debido a que puede estar propagando amenazas.

- Sospeche de las promesas de premios gratis, especialmente los que inician solicitando que comparta algo.

- No ingrese en enlaces vinculados a comentarios que deseen llamar la atención del usuario, tales como "Mirá esto!!!!" o "Puede que esto te guste!!".

- Evite enlaces donde prometen información escandalosa, como por ejemplo "Fotos de Amy Winehouse!" o "Mira el video de la muerte de Bin Laden!"

- No existe ninguna aplicación que muestre quién ha visto su muro, por lo que nunca crea o ingrese en enlaces que que prometan esto.

Gonzalo Presa

Analista Jr. de Seguridad