Internet es un lugar en donde diariamente se generan nuevos negocios mundiales. Uno de esos negocios creado por la comunidad de la red es la utilización de una moneda virtual llamada Bitcoin. Esta moneda virtual y descentralizada, que ya lleva un par de años en la red, posee algunos inconvenientes desde el punto de vista de la seguridad: carece de control por parte de entidades bancarias u organismos de control. No obstante, cada día esta moneda está siendo más utilizada por los usuarios en la red y en diferentes tipos de comercios.

El diseño tecnológico de esta divisa virtual, es transferida a través de una red peer to peer la cual goza con la ventaja, como ya se mencionó, de no poseer autoridad que registre la transacciones o emita dinero. A esto también se le suma la dificultad de rastrear la identidad de la transferencia, ya que las mismas van cifradas.

Para comenzar a entender cómo se utilizan los Bitcoin, primero hay que conocer algunos conceptos básicos de su funcionamiento. Lo más importante es que para obtener un Bitcoin, el usuario debe utilizar un programa llamado "minero Bitcon", el cual utiliza la potencia de las placas de video (GPU) para resolver cálculos de bloques de transacciones como retos, que en caso de resolverlos, el usuario obtienen 50 BTCs (Bitcoin).

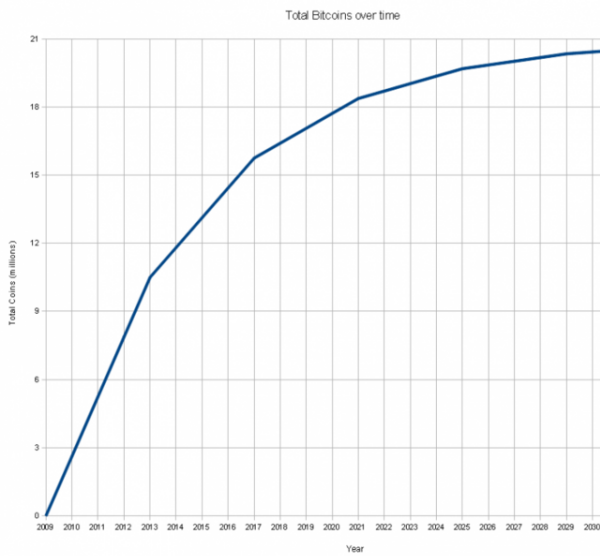

Luego de generar dicha ganancia, estos montos pueden ser cambiados por dinero físico o por servicios que acepten esta moneda. El valor de una Bitcoin comparado con otras monedas varía según la oferta y demanda generada por los usuarios que desean los BTC. Esto tiende a confundir mucho a los usuarios que comienzan a utilizar esta moneda. El siguiente es un gráfico grafica el aumento en la cantidad de Bitcoins a lo largo del tiempo, y esto implica que cada vez es una tarea más difícil, ya que existe un número máximo fijo de 21 millones de BTC:

Cada día se hacen más preciados los BTC por la dificultad de generarlos, es por eso que los criminales informáticos empezaron a enfocar sus amenazas a este mercado que cada vez tiene más seguidores. De a poco se están encontrando códigos maliciosos que despliegan módulos en las maquinas infectadas para generar BTC de forma ilícita, ya que se aprovechan del proceso de cálculo de las placas, como es el caso del troyano detectado por ESET NOD32 Antivirus como Win32/Delf.QCZ.

Cada día se hacen más preciados los BTC por la dificultad de generarlos, es por eso que los criminales informáticos empezaron a enfocar sus amenazas a este mercado que cada vez tiene más seguidores. De a poco se están encontrando códigos maliciosos que despliegan módulos en las maquinas infectadas para generar BTC de forma ilícita, ya que se aprovechan del proceso de cálculo de las placas, como es el caso del troyano detectado por ESET NOD32 Antivirus como Win32/Delf.QCZ.

Este troyano, mejor conocido como Trojan.Badlib o Trojan.Win32.Miner.h, pertenece a una botnet peer to peer que mantiene su comunicación a través del protocolo HTTP. Una vez que este malware se ejecuta en el sistema, despliega varios módulos entre los cuales podemos destacar:

- btc_server.exe : Server de Bitcoin que administra las tareas a los clientes.

- client_8.exe : Instala y ejecuta el software para minar

Claramente todo lo que pueda sacar provecho de las maquinas infectadas por software malicioso, va a rendir para los criminales informáticos. Estos no tardaron mucho tiempo en empezar a utilizar las botnet para sacar rédito de este servicio. Es por eso, que es importante contar con una solución de seguridad con capacidad proactiva y así poder evitar estas amenazas que cada vez abarcan mas servicios.

Claudio Cortés Cid

Especialista de Awareness & Research