Como ya mencionamos anteriormente en el blog, las falsas soluciones antivirus, denominadas rogue, generan grandes repercusiones en el número de infecciones mensuales debido a su gran efectividad. Es importante destacar que a través del miedo (Ingeniería Social) se intenta hacer creer al usuario que su sistema se encuentra infectado por algún tipo de malware, incentivando al usuario a realizar un pago para activar el producto y poder eliminar las amenazas encontradas.

El método de propagación de este nuevo rogue es a través de correo electrónico. El mismo es denominado Antivirus 2010 y es de origen ruso. Para lograr una mayor tasa de infección este código malicioso detecta automáticamente el idioma del sistema operativo, y a la hora de instalarse da un mensaje claro al usuario de que su sistema ha sido comprometido. Mediante el uso de un lenguaje que el usuario comprende para lograr así un mayor nivel de propagación.

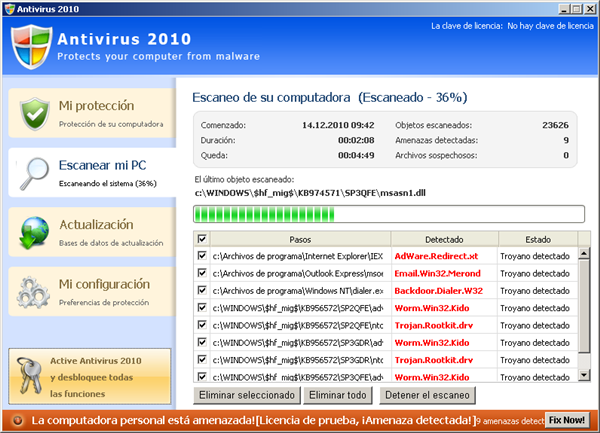

Una vez instalado el rogue, este comienza a hacer un falso análisis, simulando la búsqueda de amenazas. Una vez finalizado el análisis, el informe muestra que el sistema ha sido infectado por una gran cantidad de códigos maliciosos, y despliega una pantalla con el detalle de las infecciones detectadas por Antivirus 2010, el cual resulta ser falso, el sistema realmente no se encuentra vulnerado.

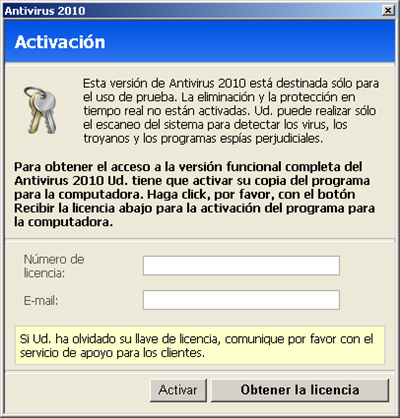

Una vez que se presentaron las alertas de infección de malware, una pantalla solicita ingresar el número de licencia y el correo electrónico para activar el producto. La página en donde se realiza la compra de la supuesta licencia del producto tiene un valor de $89.95 dólares y es válida por un período de dos años:

Esta amenaza es detectada por ESET NOD32 con el nombre Win32/Sirefef.BY.

Vemos que los esfuerzos de los delincuentes informáticos por obtener mayores beneficios económicos son cada vez más efectivos, las interfaces gráficas son muy prolijas y se encuentran traducidas a varios idiomas. Es importante destacar la necesidad de prevenir este tipo de amenazas mediante las buenas prácticas como las presentadas en el post 5 formas de identificar un rogue.

Claudio Cortés Cid

Especialista de Awareness & Research