Luego de las repercusiones sobre Stuxnet, explotando la vulnerabilidad CVE-2010-2568, a la cual se sumaron dos familias más (Win32/TrojanDownloader.Chymine.A y Win32/Autorun.VB.RP) y la incorporación del exploits a un crimeware (Zombie Explotation Kit), recientemente se ha descubierto otro código malicioso que utiliza esta debilidad para infectar los sistemas de información.

Se trata de Sality, un peligroso virus que posee capacidad de polimorfismo, complicando su detección, lo que significa que en cada infección modifica parte de su código. Precisamente la variante que ESET NOD32 detecta bajo el nombre de Win32/Sality.NBA.

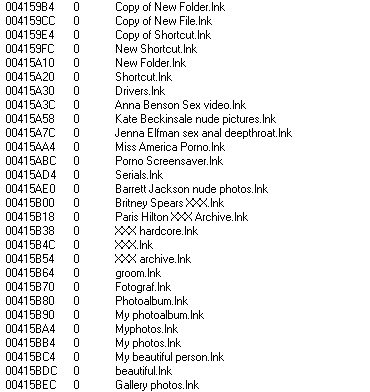

La amenaza se está propagando a través de páginas web por lo que se deben extremar las medidas de prevención haciendo uso de buenas prácticas de seguridad. A continuación vemos una imagen que muestra los accesos directos (.lnk) generados por Sality.

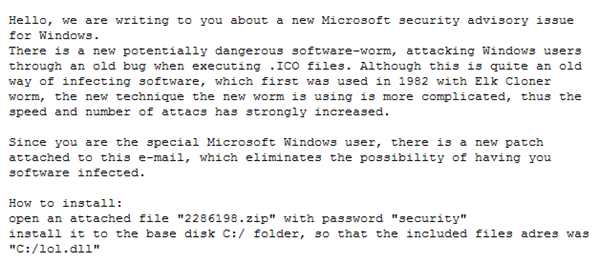

Por otro lado, según nos cuentan los investigadores de F-Secure, una variante de ZeuS también explota la vulnerabilidad. En este caso, la propagación se lleva a cabo a través de correo electrónico, emitiendo un mensaje supuestamente enviado por el departamento de seguridad de Microsoft. A continuación un ejemplo.

Como anunciamos hace varios días, la explotación de la vulnerabilidad será utilizada por varios grupos de delincuentes informáticos para propagar diferentes tipos de códigos maliciosos, y hasta el momento ya cuentan varios en pocos días.

Por lo tanto, recomendamos mantener actualizado ESET NOD32 antivirus o ESET Smart Security ya que detectan todas estas amenazas desde un principio.

Jorge Mieres

Analista de Seguridad